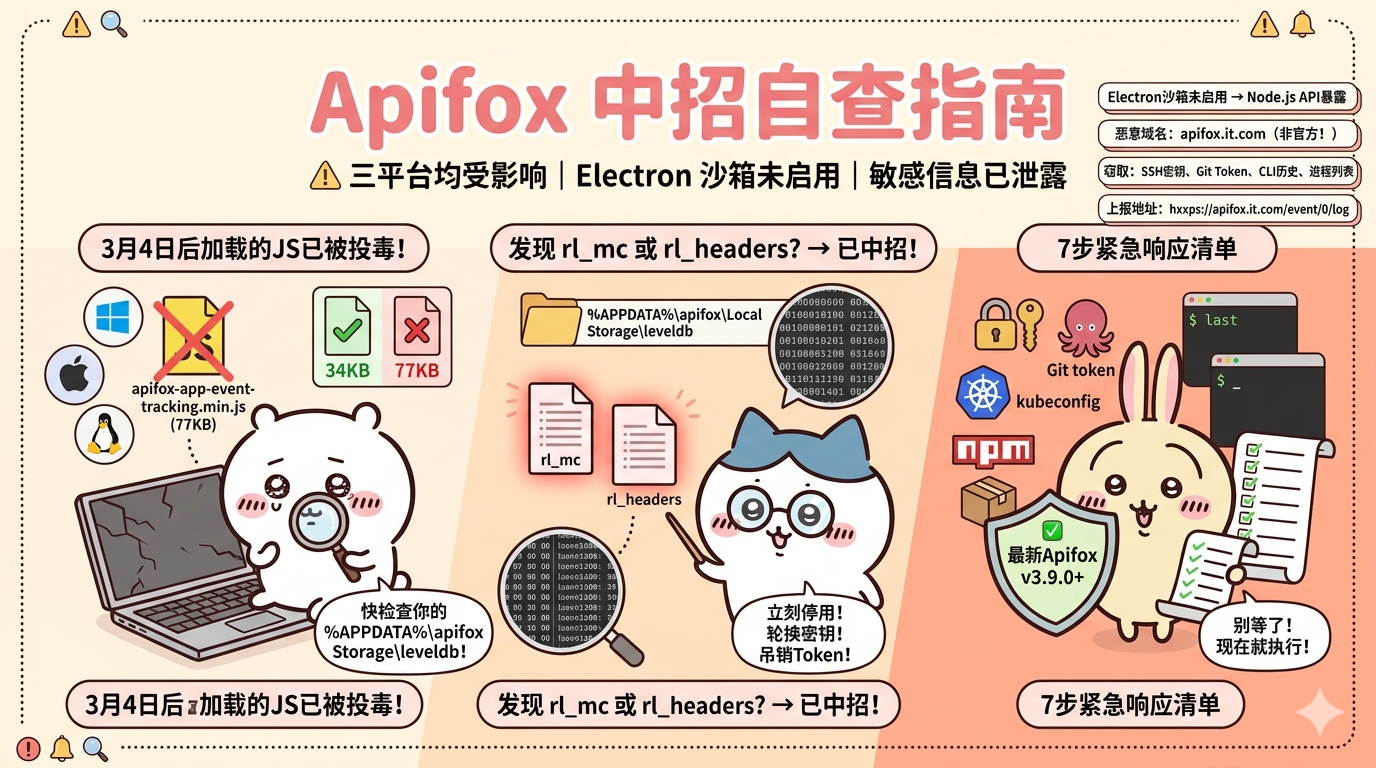

3月4日至3月22日 这期间打开过apifox的,赶紧看看自己有没有中招

Apifox 是一款 API 一体化协作平台,其桌面端应用基于 Electron 框架开发,提供 Windows、macOS、Linux 三平台客户端。因未严格启用 sandbox 参数,并暴露了 Node.js 的 API 接口,导致攻击者可通过 JS 控制 Apifox 的终端——三个平台均受影响

简单来说:

apifox在打开过程中,会加载:

hxxps://cdn[.]apifox[.]com/www/assets/js/apifox-app-event-tracking.min.js

该文件正常大小为 34KB,但在 3 月 4 日之后可能会请求到被投毒的版本(77KB)。被投毒的 JS 文件会动态加载 hxxps://apifox[.]it[.]com/public/apifox-event.js(该域名非官方域名),在满足特定条件下加载攻击载荷,采集主机系统环境和敏感信息(SSH 密钥、Git 凭证、命令行历史、进程列表),上报到 hxxps://apifox[.]it[.]com/event/0/log。后续攻击者会控制主机拉取执行后门程序,并尝试发起横向攻击,控制更多有价值目标。

如何自查

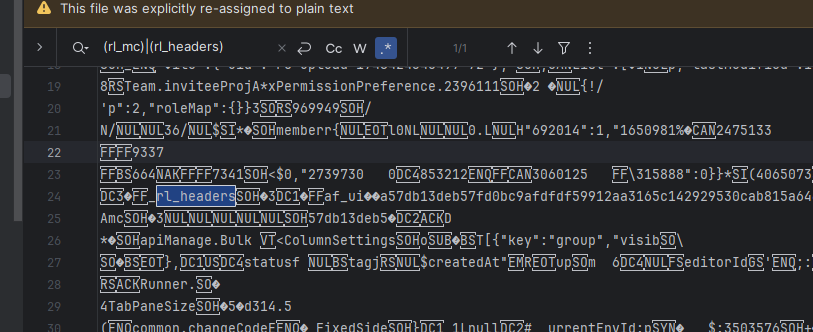

windows用户,去访问 %APPDATA%\apifox\Local Storage\leveldb,去查看全部的二进制文件

如果能看到 rl_mc 或 rl_headers ,那就说明中招了

- 立即停用 Apifox 桌面端应用或者更新最新版本

- 轮换所有 SSH 密钥(

~/.ssh/下的全部密钥对) - 吊销所有 Git Personal Access Token(GitHub、GitLab 等)

- 轮换 K8s 集群 OIDC Token 和 kubeconfig

- 轮换 npm registry Token

- 修改命令行历史中暴露的所有密码、Token 和 API Key

- 审查服务器登录日志,检查是否有异常 SSH 登录 last命令

原文链接:https://rce.moe/2026/03/25/apifox-supply-chain-attack-analysis